av Mikael Winterkvist | apr 27, 2022 | Säkerhet

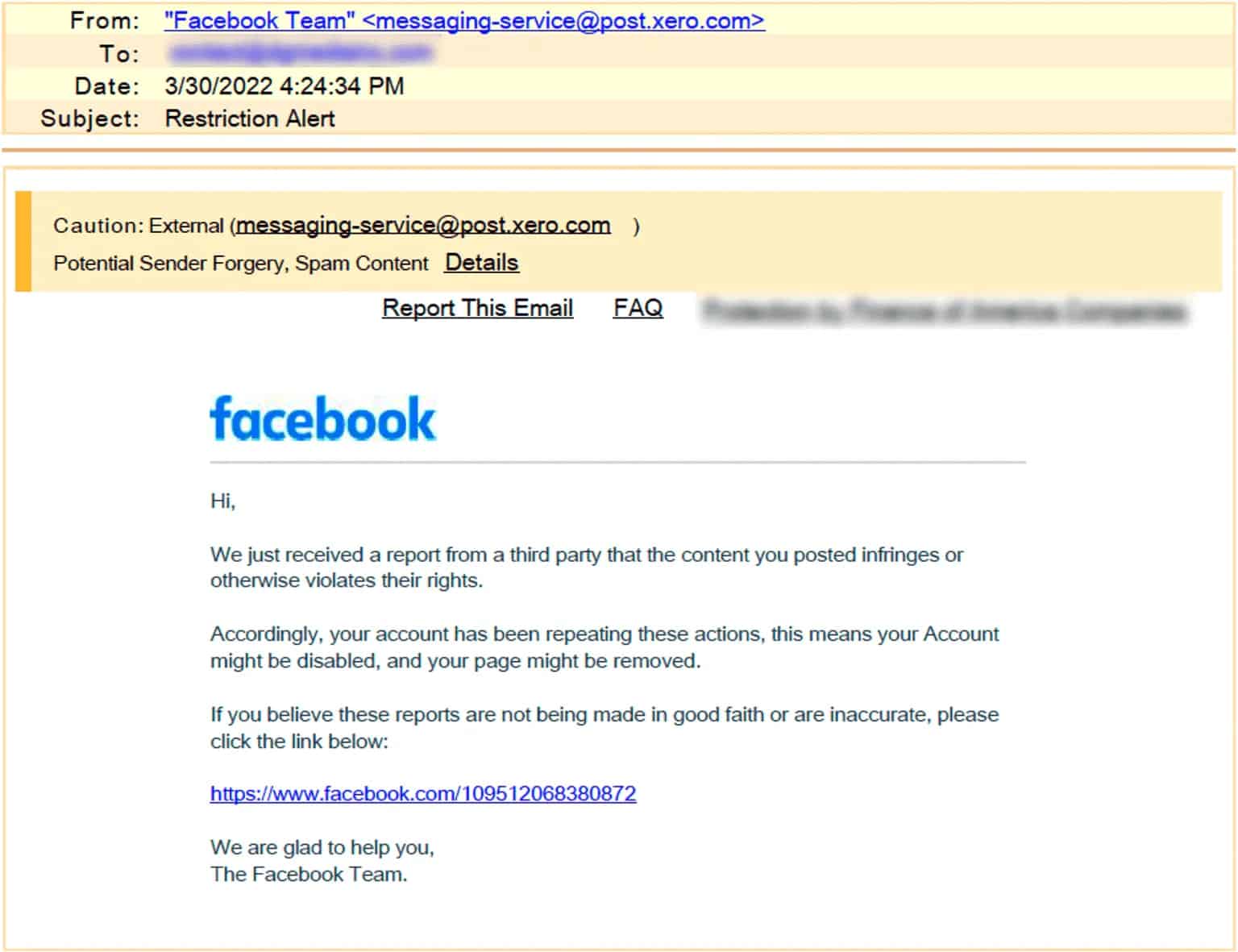

Säkerhetsföretaget Abnormal varnar för en aktiv, pågående nätfiskekampanj där bedrager försöker komma övre användares konton på Facebook.

Nätfiskekampanj försöker stjäla lösenord från Facebook-användare – även administratörer för företags- och organisationers Facebook-sidor.

Nätfiske

Säkerhetsforskare vid Abnormal Security har analyserat attacken och den börjar med ett meddelande som påstår sig vara från ”Facebook-teamet” och som varnar för att användarens konto ”kan vara inaktiverat och din sida kan tas bort” på grund av att innehåll som har publicerats upprepade gånger har rapporteras som intrång i en annan användares rättigheter. Offret uppmanas att överklaga rapporten genom att klicka på en länk som säkerhetsforskarna konstaterat går till ett Facebook-inlägg – och i det här inlägget finns en annan länk som leder användarna till en externawebbplats för att göra sitt ”överklagande”.

Bedragarna

Det är på den externa webbplatsen som användaren uppmanas att logga in med sina Facebook-uppgifter – det är så kontouppgigfterna stjäls. Hemsidan och webbplatsen är falsk, tillhör inte Facebook utan bedragarna. I och med att ett inägg publicerat på Facebook används som ett mellansteg i processen så luras användarna till att tro att meddelandet verkligen kommer från Facebook.

av Mikael Winterkvist | apr 26, 2022 | Säkerhet

Säkerhetsföretaget ESET har analyserat vilken typ av attacker som görs mot olika datorsystem och kunnat notera 55 miljarder lösenords-attacker från maj till augusti 2021.

Det är i grunden enkla attacker där hackarna försöker gissa sig fram till fungerande lösenord. Det kallas ”Brute Force”-attacker och enkelt uttryck så görs en långa rad gissningar, mycket snabbt för att försöka att hitta ett fungerande lösenord och fungerande blogg inloggningsuppgifter. Mest eftertraktade är lösenord till VPN-tjänster och till fjärrstyrningstjänster då bådas dessa tjänster ofta används för att styra och kontrollera system. Kommer hackare över inloggningsuppgifter till ett fjärrstyrningssystem, exempelvis, så kan obehöriga ta kontrollen över flera datorer och system.

Enkla

ESET konstaterar också att om det saknas skydd mot den här typen av attacker så lyckas hackarna också att ta sig in, påfallande ofta. Förklaringen är att enkla lösenord går det mycket snabbt att gissa sig fram till. Hackarna använder färdiga listor på vanliga lösenord, lättgissade lösenord och sedan stora ordböcker för att snabbt kunna prova mycket stora mängder lösenord.

Skydd

För att skydda sig mot den här typen av attacker så bör alla system ha en gräns för hur många försök som får göras. Efter att visst antal försök att logga in så spärras inloggningen under en viss tid och för varje misslyckat försök så förlängs tiden. Det gör att hackarna mycket snabbt stängs ute, den tid de har till sitt förfogande att prova olika lösenord kapas snabbt ned och de drabbas också av en ökande väntetid. Attacken tar till slut för lång tid och de drar då vidare och försöker ta sig in i någon annan system.

Attackerna är automatiska. De görs med speciell mjukvara och det är datorer, script, som drar runt på nätet, varje dag, varje timme och letar efter system med inloggningsfunktionen. Det ger hackarna ett automatiskt övertag – de har tid.

Effektiv

Tvåfaktor-inloggning är i sammanhanget ett enkelt men mycket effektivt skydd. Det betyder att användaren loggar in med namn och lösenord men också en tredje uppgift. En pinkod som genereras fram med mobiltelefonen exempelvis. Då krävs tre saker för att kunna logga in – kontouppgifterna och en pinkod. Kombineras tvåfaktor-inloggning med ett maximalt antal inloggningsförsök så kommer hackarna att få det betydligt svårare att ta sig in.

Ett slumpmässigt valt, längre lösenord är ett grundkrav och en självklarhet i sammanhanget. Likaså att du inte, på några villkors vis, ska ha samma lösenord på flera ställen.

av Mikael Winterkvist | apr 25, 2022 | Säkerhet

Anonymous har kommit över en miljon epostmeddelanden från det ryska bolaget ALET / АЛЕТ som är tullmäklare bland annat för företag inom bränsle- och energiindustrin – Gazprom, Gazprom Neft och Bashneft.

ALET har arbetat med över 400 företag sedan 2011 och hanterat över 119 000 tulldeklarationer. Cirka 75 % av ALETs verksamhet kommer från oljeprodukter, 10 % från olja och 9 % från kolväteprodukter.

Alla meddelanden har nu laddats upp och publicerats på DDosSecrets.

DDosSecrets

av Mikael Winterkvist | apr 24, 2022 | Säkerhet

Ryska Gazregion, underleverantör bland annat till naturgasjätten Gazprom, har hackats inte mindre än tre gånger – samtidigt.

Vid intrånget så har e-postmeddelanden, filer och dekrypteringsnycklar stulits – tre gånger. Gazregion är ett byggföretag som bygger pipelines och och andra funktioner som ingår i hanteringen av gas. Bland annat så Gazregion naturgasjätten, statliga Gazprom som kund.

Tre gånger

Gazregion hackades inte mindre än tre gånger, samtidigt och sammanlagt så har 222 GB data stulits och publicerats på nätet. intrången genomfördes av tre olika grupper, samtidigt, utan att grupperna Anonymous, NB65 och Porteur visste om varandras planer.

DDosSecrets

Attacken, intrånget och stölden av den stora mängden data visar på effektiviteten i hur de här grupperna arbetar. I stort sett samtidigt spå konstaterade de tre hackar-grupperna att Gazregion hade dåligt skyddade e-postservrar. Utan att vila på hanen så genomförde alla tre en attack, en lyckad attack, samtidigt, och hackade det ryska bolaget – tre gånger. Informationen har nu lagts ut på DDosSecrets.

https://twitter.com/micahflee/status/1517617786490540032?s=21&t=ydGLsKvLicc3juCX9XfVnw

av Mikael Winterkvist | apr 23, 2022 | Säkerhet

Tre månader efter det att 14 misstänkta medlemmar av REvil gripits av rysk polis så ser det ut som att gruppen är igång igen. Den gamla hemsidan har aktiverats, pekats om till end hemsida som visar på ny aktivitet och nya offer.

I januari slog rysk polis till mot misstänkta ligamedlemmar, 14 personer greps och efter det så har det varit helt tyst om REvil, fram till nu. Det är inte bekräftat om detta verkligen rör sig om REvil eller om en grupp som försöker ge sken av att vara REvil och agera under den tidiga ökända ransomware-gruppen namn.

– Det finns fortfarande ingen officiell bekräftelse på att detta faktiskt är den ursprungliga REvil-gruppen men då den ursprungliga bloggen omdirigerats till den nya domänen är det lätt att dra den slutsatsen, säger Doel Santos, analytiker på Palo Alto Networks. Enhet 42 till The Register.

Det är inte ovanligt eller okänt att mindre kända hackergrupper snabbt kopierar en större mer känd grupps namn och webbplatser, efter ett tillslag, för att kunna använda det mer kända namnet för att skapa uppmärksamhet.

Tillslaget

Efter tillslaget i januari så bekräftade ryska myndigheter att tillslaget mot REvil gjorts efter påtryckningar från USA. Den ryska polisen uppgav då att datorer, annan elektroniks utrustning beslagtagits i samband med tillslaget och det sädes då att REvils nätverk hade tagits ned.

The Register

av Mikael Winterkvist | apr 23, 2022 | Säkerhet

Ryssland är på väg att förlora hackar-kriget, det krig som förs ute på nätet och som leds av kollektivet Anonymous. Ryska företag, myndigheter och intressen har hackats och enorma mängder information har stulits och publicerats på nätet sedan kriget inleddes.

Det var i slutet av februari så Anonymous deklarerade krig mot Ryssland som en direkt protest mot Rysslands överfall av Ukraina och invasionskriget som nu snart är inne på sina andra månad. Kort därefter inleddes en kampanj som fortfarande pågår och som lett till att en gång rad ryska intressen har hackats.

- Det ryska inrikesministeriet

- Det ryska kulturministeriet

- Den ryska menigheten för censur

- Gazprom, det statliga gasbolaget

- Den ryska centralbanken

- En lång rad ryska underleverantörer till ryska statliga bolag och myndigheter

Det är bara en liten del av all alla de ryska intressen som hackats och som fått stora mängder data stulen.

E-Post

Anonymous har siktat in sig på e-postservrar och det av flera skäl:

- E-Post är den vanligaste kommunikationsformen

- En server innehåller ofta gamla, historisk information

- Via e-post skickas inte bara direkta meddelanden utan även bilagor, bilder, avtal och dokument

- E-Postservrarna drivs och underhålls inte sällan av anlitade leverantörer som kan ha flera andra kunder

Lyckas du hacka en epostserver så har du med ens en tillgång till en enorm mängd data – alla medarbetarnas kommunikation, alla dokument, avtal och handlingar som skickats fram och tillbaka – högst sannolikt en stor mängd känslig konfidentiell information.

Buggar

I min egen genomgång av flera aktuella hack och intrång så finns en gemensam nämnare – kända, icke åtgärdade buggar. Alltså rapporterade säkerhetshål, som har åtgärdats men där leverantörer inte har uppdaterat sina system. Det är en guldgruva att gräva ur för Anonymous för allt som behövs är ett relativt enkelt script som anropar epostservrar och ber om aktuell version. Sen är det bara att attackera och hacka alla epostservrar som är sårbara för samma attack.

Därför är information om kända sårbarheter och vilken metod som krävs för att exploatera ett säkerhetshål det som hackarna snabbt byter med varandra. I det här fallet så skickas informationen snabbt ut i det lösa nätverk som Anonymous består av. Det betyder att även om den grupp som hittat säkerhetshålet just för stunden inte kan ägna sig åt att försöka att attackera de aktuella servrarna så kommer andra grupper i kollektivet att göra det och här i ligger de ryska hackarnas underläge.

De har inte tillgång till samma information och de är numerärt avsevärt färre. En av kanalerna på tjänsten Telegram har 288 000 medlemmar för att ta ett exempel. Alla är naturligtvis inte hackare eller medlemmar i Anonymous men många är det och det visar på vilket underläge som motståndarna, de ryska hackarna befinner sig i.

Känslig information

Av det som publicerats hittills så finns det mycket värdefull och känslig information. Anonymous har publicerats namn och andra uppgifter på drygt 120 000 soldater som deltar i invasionen av Ukraina. Hackarkollektivet har även publicerat namn på en mycket stort antal FSB-anställda i Moskvaområdet – alltså anställda vid den ryska underrättelsetjänsten.

Det är också alla denna publicerade kommunikation som är delar till underlag och analyser som visar på en mycket omfattande korruption inom hela det ryska samhället, och inte minst inom den nu stridande armen. Stora mängder utrustning har stulits och sålts, inventarieförteckninjgar har förfalskats flera år tillbaka vilket betyder att de ryska förråden inte alls innehöll det den ryska militära ledningen trott. Ryssland mest avancerade vapen har inte kunnat användas därför att datorer, RAM-minnen, hårddiskar och annat stulits och sålts på svarta börsen. Det är en av förklaringarna till att vi kunde se lastbilar från 1940- och 1950-talet i den omtalade sex mil långa kolonnen som stod stilla i veckor på en landsväg en bit utanför Kiev.

Opålitlig information

Det ska också understrykas att en del av den information som nu läggs ut är allt annat än pålitlig. Informationen kan mycket väl innehålla malware, trojaner och farlig mjukvara som skickats till de ryska mottagarna för att försöka att lura enskilda att klicka på länkar. Det är spår av kampanjer för att försöka att hacka datorsystemen som ligger kvar.

Det finns också exempel på hackargrupper som vill visa sig på styva linan, skapa lite uppmärksamhet runt sig själva som har paketerat om gammal information, från tidigare intrång, och sedan presenterat information som ny data.

Taktik

Anonymous har också varit skickliga att snabbt byta strategi och taktik. Inledningsvis så gick attackerna ut på att slå ut ryska webbplatser. Företrädesvis genom tekniks rätt enkla attacker – övetbelastningsattacker, DDoS. Det ryska svaret blev att isolera sig från omvärlden, stänga av all trafik utifrån, förbjuda och stoppa sociala medier och en lång rad tjänster, däribland Telegram, Signal och andra meddelandetjänster. När Anonymous nått sitt mål, för det är ingen tvekan om att det var precis det Anonymous var ute efter, så har attackerna bytt karaktär – nu hackas system och information stjäls.

I och med att Ryssland valt att stånga ned sin del av Internet från omvärlden så har Ryssland förvisso fått hygglig kontroll över sin propaganda, att kriget är en framgångsrik specialinsats där Ukraina ska rensas från nazister men Ryssland har samtidigt förlorat viktiga kommunikationsvägar för de egna hackarna.

Det är inte bara i den fysiska världen som den ryska taktiken har misslyckats – Ryssland är på väg att förlora även det digitala kriget.

DDosSecrets