av Mikael Winterkvist | sep 1, 2025 | Bluesky, Säkerhet, Threads, Twitter

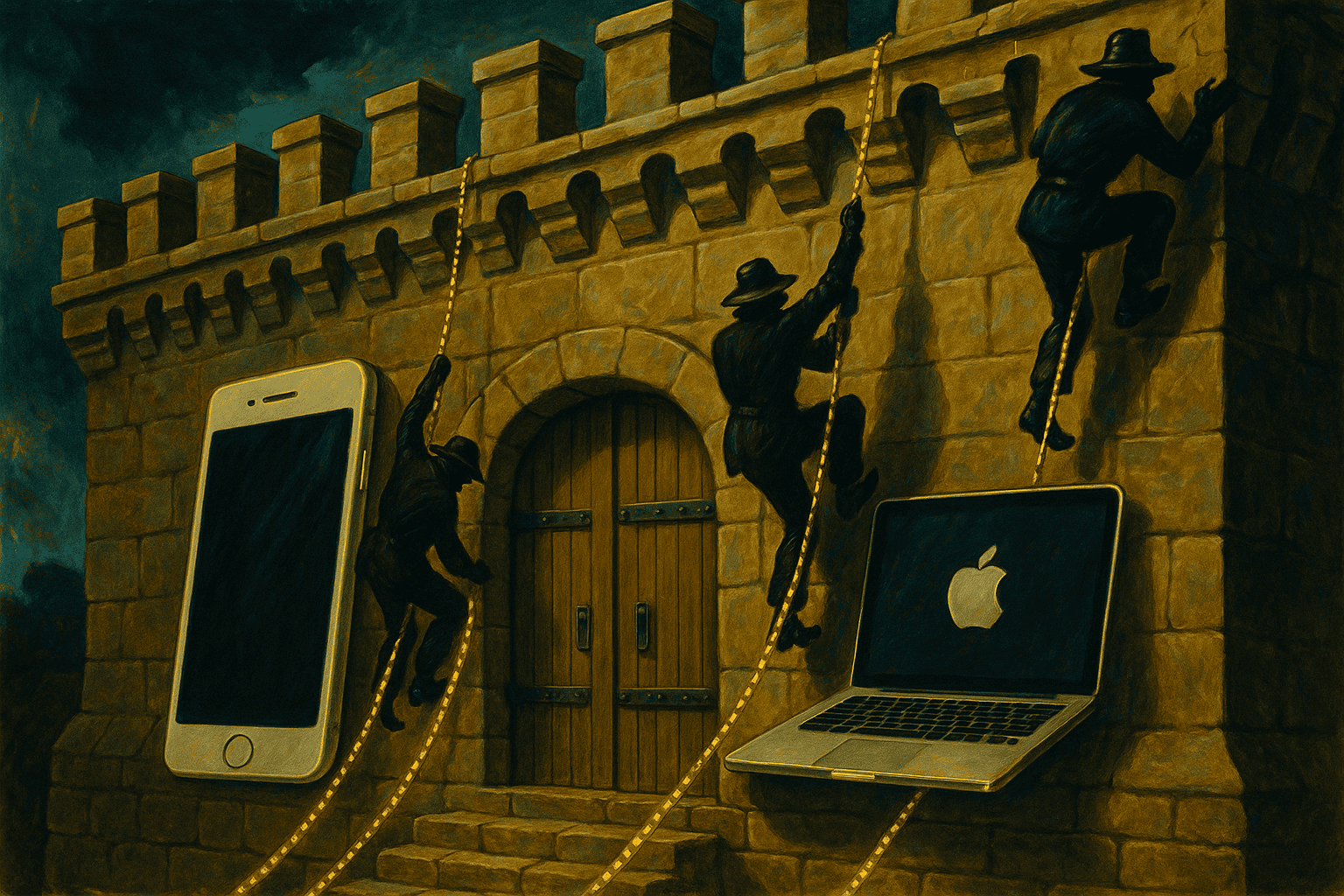

WhatsApp har åtgärdat en kritisk säkerhetslucka som gjorde det möjligt för angripare att infektera iPhone- och Mac-användare med spionprogram utan att offren behövde klicka på något. Felet, som fått beteckningen CVE-2025-55177, användes i attacker för att stjäla data och har nu åtgärdats i en uppdatering.

Enligt WhatsApp rörde det sig om en avancerad attackkedja som kopplade samman två olika sårbarheter. Genom ett fel i hur appen hanterade synkroniseringsmeddelanden mellan länkade enheter kunde en angripare lura en enhet att bearbeta innehåll från en skadlig webbadress. När detta kombinerades med en separat sårbarhet i Apples system för bildhantering kunde programvara installeras och data stjälas utan att användaren märkte något.

Buggen drabbade WhatsApp för iOS före version 2.25.21.73, WhatsApp Business för iOS före version 2.25.21.78 samt WhatsApp för Mac före version 2.25.21.78. WhatsApp bekräftade att färre än 200 användare hade utsatts för attacker och meddelades direkt om det.

Offrens enheter

Den nationella cybersäkerhetsmyndigheten i Qatar framhåller att allvaret i felet låg i hur synkroniseringsmeddelanden bearbetades, vilket gav angripare en ingång till offrens enheter. Amnesty Internationals säkerhetslaboratorium beskriver det hela som en avancerad spionkampanj som pågått sedan slutet av maj och som kunde stjäla information, inklusive meddelanden. Användare uppmanas att omedelbart uppdatera sina appar eller i värsta fall återställa enheterna till fabriksinställningar.

Det är ännu oklart vilka som låg bakom attackerna, men WhatsApp har tidigare utsatts för liknande kampanjer. 2019 stämde företaget det ökända spionprogramföretaget NSO Group, som då riktat in sig på mer än 1 400 användare med Pegasus-verktyget. En domstol i USA dömde senare NSO Group till att betala 167 miljoner dollar i skadestånd.

Händelsen visar hur hotet från statliga spionprogram och skadlig kod fortsätter att vara högst verkligt. Den påminner också om vikten av att alltid hålla appar och operativsystem uppdaterade, eftersom säkerhetsuppdateringar ofta är det enda som står mellan användaren och en avancerad attack.

Faktaruta

Sårbarhet: CVE-2025-55177

Berörda versioner: WhatsApp för iOS före 2.25.21.73, WhatsApp Business för iOS före 2.25.21.78, WhatsApp för Mac före 2.25.21.78

Angreppssätt: Zero-click spyware via länkade enheter och bildhantering i Apple

Antal drabbade: Färre än 200 bekräftade användare

Åtgärd: Uppdatering släppt, uppmaning att omedelbart installera senaste versionen

av Mikael Winterkvist | aug 31, 2025 | Bluesky, Säkerhet, Threads, Twitter

Säkerhet handlar alltid om balans mellan skydd och tillgänglighet. En blogg, en hemsida eller en butik ute på nätet är inget undantag. Magasin Macken har tagit sig en titt på skydd för WordPress, nätets mest använda lösning, för att se vad som erbjuds.

Vi har inte testat alla plugins som finns därute och vi har har fokuserat på plugins, tillägg, som ger ett mera heltäckande skydd, som har säkerhetsfunktioner för att stoppa spam, obehöriga försök till att logga in och andra hot som förekommer. Vi har dessutom satt som grundkrav att det inte ska krävas en NASA-ingenjörsexamen för att installera och konfigurera (ställa in) en plugin.

Tänk också på att även med ett skydd, en installerad plugin, så måste du hålla lite koll, därför har vi också tittat lite extra på hur de här tilläggen varnar, hur de presenterar den information som du kan behöva – hur användarvänliga de är helt enkelt.

Malcare

Det här tillägget för WordPress har fokus på malware, skadlig kod, och scannar din webbplats, vilket är ett plus. Malcare kör också sina processer i sin molnlösning vilket gör att Malcare inte ska påverka prestandan hos din webbplats mer än högst marginellt. Malcare saknar, något förvånande, 2FA, tvåfaktorinloggning vilket vi ser som en nackdel då det är ens synnerligen enkelt och effektivt skydd mot obehöriga inläggningar.

Ett stort minus – Malcare låste oss ute från vår egen webbplats direkt efter installation och raderades därför. Det blev en av de absolut kortaste testerna som vi någonsin har gjort av ett program, en app eller ett plugin. Malcare kostar från 149 dollar per år men finns alltså i en begränsad gratisversion.

Wordfence

En av de mest kända lösningarna för att skydda din webbplats och Wordfence ger ett utmärkt skydd, hög säkerhet – men, det är också en plugin som påverkar prestandan, svarstiderna och som påverkar din webbplats negativt – speciellt om du scannar din hemsida, din blogg eller din butik efter skadlig kod.

Över tid så har Wordfence svällt, blivit ett allt större program och plugin – och som sagt, räkna med att Wordfence påverkar prestandan på din webbplats negativt. Wordfence kostar 149 dollar per år och när du ska förnya din licens, år två, så kostar Wordfence hälften, sånt gillar vi.

Sucuri

Har en bra kombination mellan funktoner, säkerhet och påverkan på din webbplats prestanda. Sucuri har molnfunktioner, övervakning, malware- och sårbarhetsskanning. Sucuri ger ett bra skydd men det gäller om du köper Pro-versionen som är förhållandevis dyr för en hobby-webbplats.

Det är också ett tillägg som vi upplever som mer komplext än flera av de övriga. Suciru ger att bar skydd, har många funktioner men det senare gör också att det är en hel del att gå igenom. Sucuri kostar 229 dollar per år, motsvarande 2 300 kronor.

Security Shield

Security Shield är en plugin som innehåller det mesta av det du kan behöva och som ger ett bra skydd, även med gratisversionen. Du har en mjukvarubrandvägg, 2FA, och du har ett skydd mot spam och försök till obehöriga inloggningar. Vill du sedan köpa Security Shield så betalversionerna 119 respektive 139 Euro, beroende på vilka tjänster och funktioner du anser dig behöva.

Security Sheild har många funktioner men också en tämligen rak, enkelt instruktion för att få igång ett hyggligt grundskydd. Vill du sedan botanisera runt bland alla inställningar så finns det mycket som du kan ställa in.

Solid WP

Solid Security är ett heltäckande tillägg med brandvägg, 2FA, övervakning och scanning efter skadlig kod. Alla funktioner kan upplevas som komplexa och invecklade men Solid WP har gjort det enklare med tydliga inställningar och rekommendationer för hur du bör ställa in tillägget. Nu är det lite ofrånkomligt, vill du ha ett mera heltäckande skydd så blir det en del att gå igenom. Den här lösning kostar från 99 dollar per år och du kan köpa till backup och andra funktioner.

Sammanfattning:

Två plugins skiljer ut sig från de övriga – Security Shield och Solid Security. Trots att de är mer kompletta skydd så har utvecklarna förstår att utan tydliga instruktioner finns det en risk att användaren gör vilse. Båda dessa båda har bra, raka instruktioner för att ganska snabbt få upp ett grundskydd. Sedan säger det sig själv att då de innehåller övervakning, scanning, brandvägg med mera så blir det många inställningar som du kan göra.

Vill du se till att prestandan inte påverkas så är det vårt råd att inte aktivera automatiska scanningar och inte ha alltför avancerade, komplexa och för många regler i din brandvägg.

Håller du din webbplats uppdaterad, ser till att alla delar är av den senaste versionen – och om du håller dig till WordPress eget uppdateringssystem, eller bara laddar ned uppdateringar från etablerade och seriösa webbplatser så bör du kunna hålla dig fri och ren från skadlig kod. Då kan det vara onödigt att ha automatiska scanningar aktiverade.

Vi väljer bort Wordfence av prestandaskäl. Malcare låste som sagt oss direkt och utan flkrvaning så det kan vi inte heller kommendera. Sucuri är bra, men dyrt och då återstår att välja mellan Solid WP eller Security Shield.

Vårt val:

Security Shield – här finns det du kan behöva, även i gratisversionen och vill du uppdatera så kostar denna plugin inte några stora pengar. Du har visning i din, vid inloggning vilket vi uppskattar därför att då ser du vad som händer på din webbplats. Solid WP är mera anonym på det sättet. Där måste du klicka dig in för att se vad som händer och har hänt.

I övrigt så är dessa båda rätt likvärdiga i funktioner, pris och skydd.

av Mikael Winterkvist | aug 29, 2025 | Bluesky, Säkerhet, Threads

En uppmärksammad kinesisk hackergrupp, Salt Typhoon, har utökat sina attacker långt utanför telekomsektorn. Enligt en varning som amerikanska och internationella cybersäkerhetsmyndigheter gick ut med på nyligen riktas nu intrång även mot regeringar, transportbolag, hotellbranschen och militära mål runt om i världen.

Gruppen, alltså känd som Salt Typhoon, pekas ut som ansvarig för vad som kallats det allvarligaste telekomintrånget i USA:s historia. Intrången kan ha pågått i flera år och uppmärksammades först i höstas, samtidigt som det avslöjades att amerikanska presidentkandidater var bland måltavlorna.

Kampanjen

Enligt FBI omfattar kampanjen nu över 80 länder och 200 amerikanska organisationer, långt fler än de tidigare kända nio telekomföretagen. Myndigheternas gemensamma varning innehåller tekniska detaljer och råd till möjliga offer, bland annat att täppa till kända sårbarheter och skydda nätverksutrustning som hackarna utnyttjat, exempelvis routrar.

Bakom varningen står förutom amerikanska FBI, CISA, NSA och försvarsdepartementets cyberenhet även myndigheter från bland annat Australien, Kanada, Tyskland, Italien, Nederländerna, Spanien och Storbritannien.

Metoder

Enligt myndigheterna använder de kinesiska aktörerna avancerade metoder för att undvika upptäckt och behålla långvarig åtkomst, framför allt inom telekom, transport, hotell och militära nätverk. Telekominfrastrukturen är särskilt utsatt eftersom den fungerar som en inkörsport till andra kommunikationsflöden, men även uppgifterna från transport- och hotellsektorn kan vara värdefulla för övervakning av enskilda individer.

– Genom att kombinera data från olika sektorer kan angriparna kartlägga vem någon pratar med, var de befinner sig och vart de är på väg, säger John Hultquist, chefsanalytiker på Google Threat Intelligence Group.

Källa:

Cyberscoop

av Mikael Winterkvist | aug 26, 2025 | Bluesky, Nyheter, Säkerhet, Threads, Twitter

Närmare 200 kommuner och regioner är direkt drabbade av den cyberattack som IT-leverantören Miljödata utsattes för i helgen, under lördagen. Enligt SVT så handlar det om en ransomware-attack där utpressare kräver pengar för att låsa upp låsta, krypterade filer.

I skrivande stund så är det oklart om känsliga personuppgifter har läckt ut, men flera av de drabbade kommunerna har redan gått ut med information som säger att information kan ha läckt ut.

Låsts

Av det som framkommit hittills så har drabbade system låsts, filer har krypterats vilket gör att det är svårt att snabbt utreda på om information har läckt ut, och i så fall vilken information om kan ha kommit på avvägar. Miljödata är leverantör av tjänster som bland annat används av kommunernas och regionernas HR-avdelningar. Det betyder att personuppgifter rörande anställda kan ha stulits vilket kan inkludera läkarintyg, behandlingsplaner och annan mycket känslig information.

Det är som synes mycket kan, och om i rapporteringen vilket ska noteras – de uppgifter som nu publiceras kan komma att ändras vartefter utredningen av attacken och intrånget utreds.

FRA

Enligt SVT så har Nationellt cybersäkerhetscenter, NCSC, som drivs av FRA, MSB, Säpo och Försvarsmakten, satts in för att utreda intrånget.

Carl-Oskar Bohlin, Carl-Oskar Bohlin (M), minister för civilt försvar, har kommenterat attacken på X:

Mindre omfattning

Enligt Marcus Murray, IT-säkerhetsexpert, så har den som har genomfört attacken gett sig tillkänna men han vill inte, av utredningstekniska skäl, gå närmare in på em eller vilka de är. Murray säger också i en intervju med SVT att omfattningen är mindre än attacken som riktades mot Coop. Attacken mot Miljödata ska, enligt Murray vara mer begränsad och antalet Skade och krypterade system ska vara långt förre män i fallet med Coop.

Tidigare text:

Cyberattack mot systemleverantör – flera kommuner drabbade

av Mikael Winterkvist | aug 26, 2025 | Bluesky, Säkerhet, Threads

I helgen attackerades IT-leverantören Miljödata, som levererar tjänster till en rad kommuner och känslig information kan ha stulits i samband med intrången. Bland de drabbade finns Skellefteå kommun, Mönsterås och Kalmar.

Systemen används av chefer och HR för att hantera läkarintyg, rehabiliteringsärenden samt rapportering och administration av arbetsskador. På sin hemsida uppger även Region Gotland att de har drabbats och att attacken kan ha lett till att känsliga personuppgifter har läckt.

Skellefteå

Skellefteå kommun har gått ut med information på sin hemsida:

Miljödata informerade Skellefteå kommun om cyberattacken under måndagen den 25 augusti och en krisgrupp sattes genast in för att hantera detta. Viktiga åtgärder har även genomförts för att säkerställa att detta inte har kunnat sprida sig in i kommunens andra system.

Eftersom Skellefteå kommun bedömer att incidenten kan medföra risker för de vars personuppgifter behandlas i systemen så går informationen ut i våra offentliga kanaler.

Skellefteå kommun jobbar just nu med att upprätta en incidentrapport som ska skickas in till Integritetsskyddsmyndigheten (IMY) inom 72 timmar efter att incidenten har skett. I rapporten kommer det att redogöras för vad som har hänt och vilka konsekvenser det kan ha resulterat i.

Skellefteå kommun

Lördags

Cyberattacken upptäcktes i lördags, enligt bolagets vd Erik Hallén som talat med TT. Händelsen är polisanmäld. Hallén uppger att omkring 200 kommuner och regioner har drabbats av ”otillgänglighet”. I ett mejl till nyhetsbyrån skriver han att arbetet pågår intensivt tillsammans med externa experter för att utreda vad som hänt, vilka som påverkats och för att återställa systemen. MSB uppger till SVT att Miljödata under helgen meddelat att de utsatts för ett utpressningsangrepp. Myndigheten bekräftar också att flera offentliga verksamheter i Sverige är drabbade och att det finns en risk för att personuppgifter har läckt.

Sveriges Television

Integritetsskyddsmyndigheten (IMY) meddelar på tisdagseftermiddagen till SVT att de har fått in omkring 70 anmälningar som rör incidenten.

av Mikael Winterkvist | aug 24, 2025 | Bluesky, Säkerhet, Threads, Twitter

Säkerhet behöver inte vara komplicerat, eller svårt. Det handlar mycket om sunt förnuft, att vara lite lagom misstänksam och tänka sig för.

Här har du en checklista – 25 punkter, enkla saker som skyddar dig, din dator och din information.

-

Använd starka och unika lösenord

Lösenord ska vara långa, gärna minst 12 tecken, och innehålla både bokstäver, siffror och symboler. Undvik namn, födelsedagar och ord som kan gissas enkelt.

-

Aktivera tvåfaktorsautentisering

Utöver lösenord krävs då en extra kod eller bekräftelse från mobilen. Det gör det nästan omöjligt för angripare att logga in även om de får tag i ditt lösenord.

-

Spara inte lösenord i webbläsaren

Webbläsare kan bli mål för attacker. Använd hellre en lösenordshanterare som skyddar dina uppgifter med stark kryptering.

-

Använd en lösenordshanterare

En lösenordshanterare skapar starka lösenord åt dig, sparar dem på ett säkert sätt och fyller i automatiskt när du loggar in.

-

Uppdatera alltid datorn

Operativsystem som macOS och Windows uppdateras ofta för att täppa till säkerhetshål. Installera uppdateringar så snart de kommer.

-

Installera säkerhetsuppdateringar direkt

Hackare utnyttjar ofta sårbarheter inom några timmar från att de blir kända. Vänta därför inte med att uppdatera.

-

Använd ett antivirusprogram

Även Mac-datorer behöver skydd. Antivirus kan stoppa skadeprogram, blockera farliga webbplatser och varna för misstänkta filer.

-

Var försiktig med länkar i mejl och sms

Klicka aldrig på okända länkar – de kan leda till falska sidor eller ladda ned skadeprogram. Kontrollera alltid avsändaren.

-

Ladda ned program från betrodda källor

Använd helst App Store eller utvecklarnas officiella webbplatser. Undvik att hämta program från okända forum eller nedladdningssidor.

-

Undvik öppna wifi-nätverk

Gratis wifi kan enkelt avlyssnas. Använd mobildata eller en VPN om du måste ansluta på kafé, hotell eller flygplats.

-

Dela aldrig lösenord

Oavsett om det är en vän, partner eller kollega – ett lösenord är personligt och ska aldrig delas.

-

Använd olika mejladresser

Ha en för privat kommunikation, en för shopping och en för nyhetsbrev. Det minskar risken att allt blir komprometterat vid en attack.

-

Granska appars behörigheter

Många appar ber om tillgång till mer än de behöver. Begränsa åtkomsten till kontakter, plats och kamera om det inte är nödvändigt.

-

Säkerhetskopiera regelbundet

Använd både en extern hårddisk och molntjänst. Vid en ransomware-attack eller hårddiskkrasch kan du återställa allt.

-

Använd låsskärm på alla enheter

Skydda dator, surfplatta och mobil med PIN-kod, lösenord eller biometriskt skydd. Det förhindrar att någon obehörig snabbt får åtkomst.

-

Stäng av Bluetooth och wifi när de inte används

Då minskar du risken för att obehöriga enheter ansluter till din dator eller mobil.

-

Aktivera brandväggen

Brandväggen blockerar obehöriga försök att nå din dator från internet. Kontrollera att den alltid är påslagen.

-

Logga ut från tjänster du inte använder

Får någon tag på din dator eller mobil är det svårare att utnyttja dina konton om du inte är ständigt inloggad.

-

Öppna aldrig bilagor från okända avsändare

Skadliga filer maskerar sig ofta som fakturor, CV:n eller dokument. Öppna bara bilagor du förväntar dig från kända kontakter.

-

Kontrollera alltid webbadressen

Innan du loggar in – kolla att adressen är korrekt och att sidan använder https. Falska sidor kan se identiska ut men stjäla dina uppgifter.

-

Ge inte bort mer information än nödvändigt

Ju mindre du delar på sociala medier och i tjänster, desto mindre material kan angripare använda för att lura eller attackera dig.

-

Välj säkra molntjänster

Se till att molntjänsten du använder erbjuder kryptering och tvåfaktorsautentisering. Undvik okända eller gratislösningar utan säkerhetsgarantier.

-

Använd skärmlås med kort tid

Lämnar du datorn utan uppsikt ska den snabbt låsa sig automatiskt. Ställ in skärmlåset på några minuter.

-

Håll koll på bankkonton och kort

Kolla dina transaktioner regelbundet och ställ in notifieringar. Ju snabbare du upptäcker misstänkt aktivitet, desto lättare är det att stoppa.

-

Var kritisk och ifrågasätt

Verka ett erbjudande vara för bra för att vara sant, så är det nästan alltid det. Ta det lugnt, dubbelkolla och lita på magkänslan.