KeySteal är ett verktyg som exploaterar en säkerhetsbugg i macOS och som gör det möjligt att plocka fram lösenord från KeyChain utan krav på lösenord eller identifiering. Upphovsmannen till KeySteal, Linus Henze, tänker däremot inte hjälpa Apple att hitta buggen.

Linus Henze är sur över att Apple inte erbjuder några ersättningar, bugghunt, och därför tänker han inte lämna ut någon information om hur buggen kan exploateras. Som vanligt så får en del medier spader så snart en bugg nämns och det finns en möjlighet att få in Apple i rubriken.

Förtydliga

Låt mig förtydliga – detta är en allvarlig bugg men det är inte en katastrof. För att någon ska kunna exploatera dina lösenord krävs fysisk tillgång till en sårbar dator. Det gör att exponeringen och problemet inte är kritiskt. Sitter någon obehörig framför din dator eller om någon har kommit över din dator så kan du ha allvarligare problem än dina lösenord.

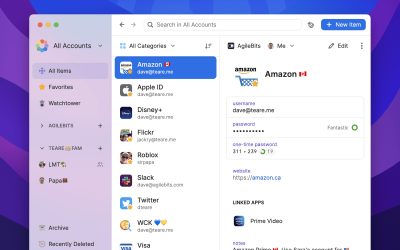

Linus Henze developed an exploit tool called KeySteal that uses a 0-day bug to extract keychain passwords on macOS Mojave and older. He stresses that neither root access nor administrator privileges are required, and no password prompts are generated by the tool. Henze is not going to help Apple to fix the problem because the company does not offer a bug bounty program for macOS.

Räkna med att Apple kommer att åtgärda buggen inom kort oavsett om Linz Henze tänker hjälpa till eller inte. Till det att macOS uppdaterats – håll lite extra koll på din dator.

0 kommentarer